01 阶段一:部署前准备(70%的故障源于此) 01 明确网络规划 ✅ VLAN规划表: ✅ IP地址分配表: ✅ 端口命名规则: 1F-PC-01:1楼PC接入口 UPLINK-TO-CORE:上联口 02 检查硬件与环境

除了 Tomcat 原生 Valve 之外,还有哪些方式能在 Spring Boot 中实现动态请求过滤规则(如封禁 IP、拦截接口、限流等),核心思路是从「应用层、网关层、容器层」三个维度出发,覆盖不同粒度的过滤需求。以下是 6 种主流方案,包含适用场景、实现步骤、优缺点对比,方便你根据业务场景选

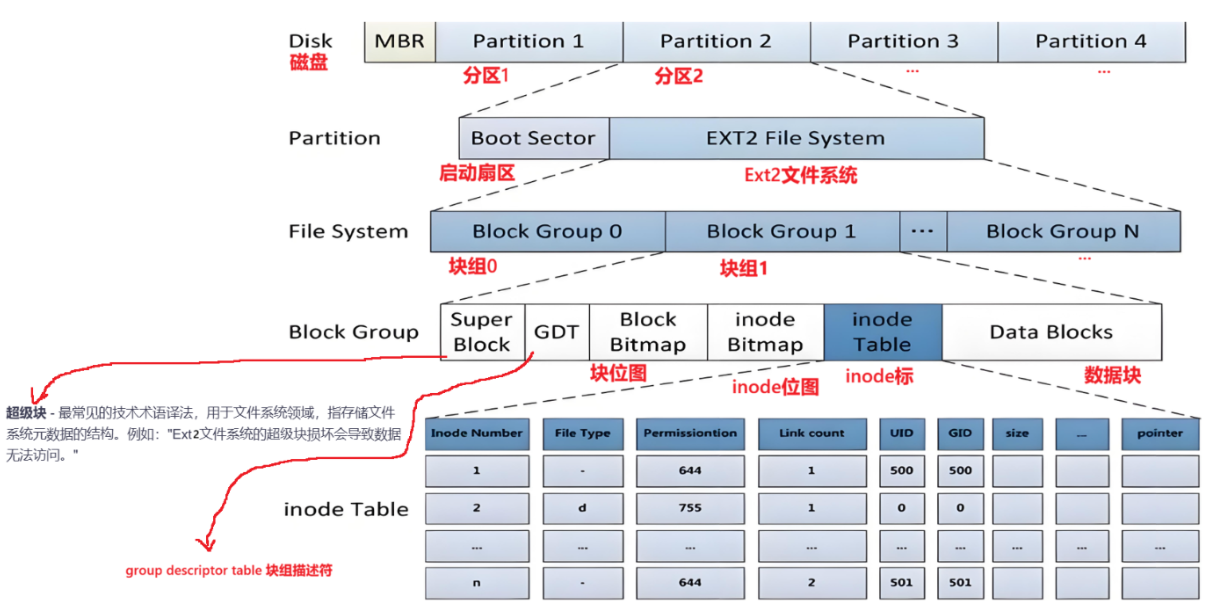

前言 在上一节中,我们留下了两个未解之谜: 问题一:块是如何在分区上排布的?我们该如何高效地找到目标块? 问题二:inode又存放在分区的什么位置? 其实,这两个问题的答案都指向同一个核心概念——文件系统。 还记得我们在 inode 结构定义中看到的 ext2_inode 吗?这个

一、什么是端口闪断? 端口闪断 指交换机端口在短时间内反复出现 UP → DOWN → UP 的状态变化。 在日志中表现为: %LINK-3-UPDOWN: Interface GigabitEthernet0/0/5, changed state to down%LINK-5-UPDOW

想要基于 Tomcat 原生的 Valve 实现动态请求过滤规则(比如封禁 IP、拦截特定路径、限制请求方法等),核心步骤是:「自定义 Valve 实现过滤逻辑」→「将 Valve 注册到 Tomcat 容器」→「提供接口动态更新过滤规则」→「验证规则生效」。以下是分步骤、可落地的完整实现,包含代码

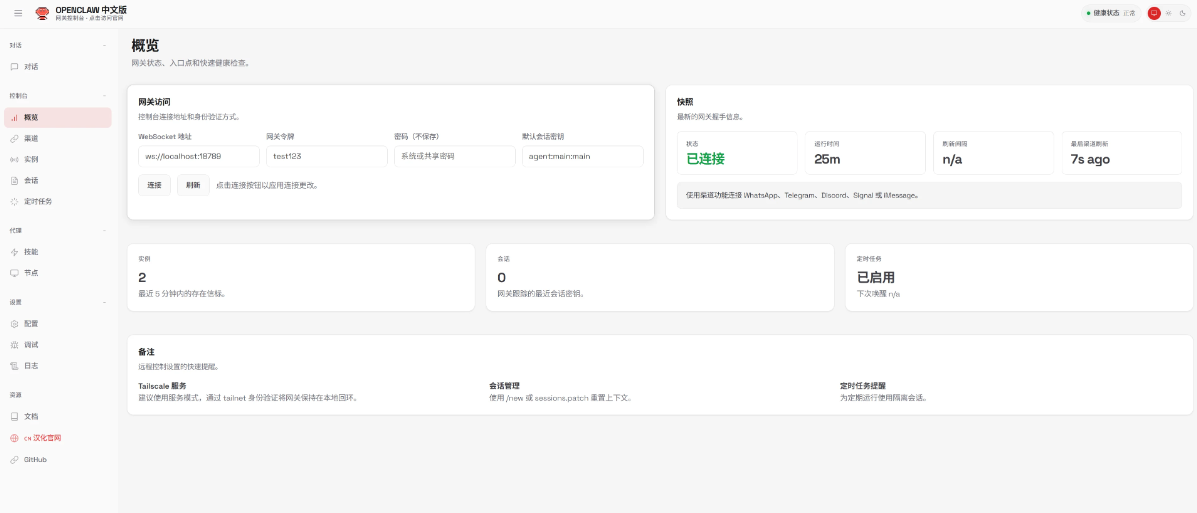

原版是全英文的,开源社区伙伴做了一个中文发行版: 特点 说明 开箱即用 npm 一键安装 / Docker 一键部署,不需要手动打补丁 实时同步 每小时自动从官方仓库拉取最新代码并构建 双版本 stable(稳定版)和 nightly(最新版)可选 深度汉化 CLI + Dashboa

01 VPN 到底是个啥?三个关键词说清本质 01 虚拟(Virtual) 不需要物理专线 在互联网上“模拟”出一条专用链路 02 专网(Private) 数据加密传输,外人即使截获也看不懂 逻辑隔离,像独享线路 03 隧道(Tunnel) 把

想要在 Spring Boot 内嵌 Tomcat 场景下动态调整请求过滤规则(比如封禁 IP、拦截特定接口、限制请求方法等),核心思路是:基于 Tomcat 原生的 Valve 或 Spring 的 HandlerInterceptor 实现「可动态更新的过滤规则」,规则存储在内存 / 配置中心,

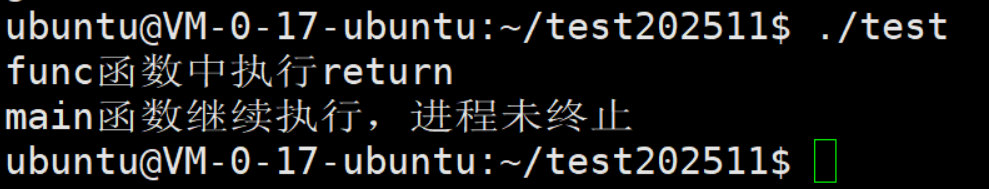

一、先想明白:进程终止不是 “消失”,而是 “释放资源” 很多人以为进程终止就是 “程序不跑了”,但这只是表面现象。Linux 中,进程终止的本质是 “释放进程占用的所有系统资源”—— 毕竟进程创建时申请了内核数据结构、物理内存、文件描述符等资源,若不释放,这些资源会被 “占着不用”,导致系统资源

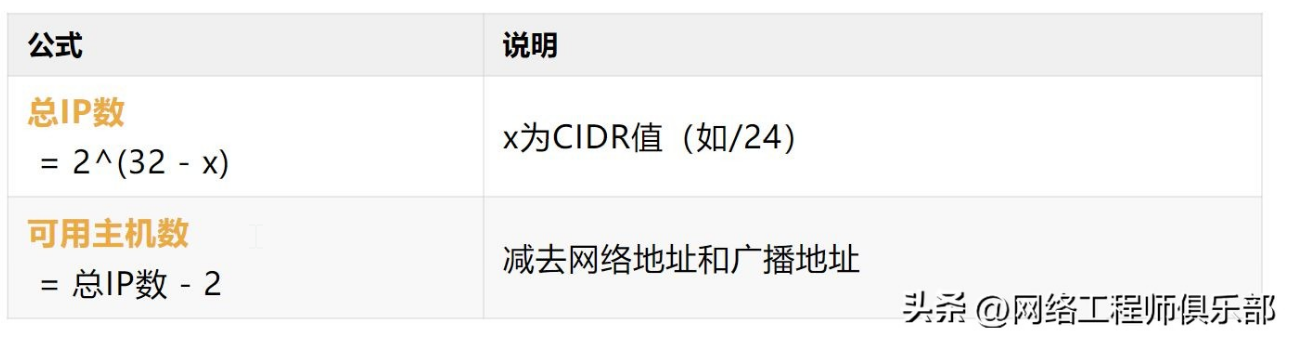

01 先搞懂:IP地址 = 网络位 + 主机位 01 什么是子网掩码? 用来区分网络部分和主机部分 连续的 1 表示网络位,0 表示主机位 举例: IP: 192.168.10.100 → 二进制: 11000000.10101000.00001010.0110010