分类: 网络安全

new

【VPN】站点到站点隧道建立成功后,但是通信不通

站点到站点隧道建立成功后,但是通信不通

1)、先排查网关到内部服务器通信是否正常,可以在【系统工具】-【探测网络连通性】中尝试ping来测试。

2)、如果网……

【无线】锐捷无线默认地址密码大全

【无线】锐捷无线默认地址密码大全

锐捷无线产品从1b19p2 167368版本正式支持web管理,相应的特性如下:

1、AP320I、AP330I、AP530I、Wall-AP:默认管理地址192……

为什么TCP需要三次握手?一次不行吗?

1. 三次握手的过程

三次握手是建立 TCP 连接的过程,目的是确保通信双方能够可靠地建立连接。它的基本过程如下:

第一次握手:客户端发送一个 SYN 报文给服务……

【Java】TCP网络编程:从可靠传输到Socket实战

TCP的socket的api的差异很大,但是和前面的IO有很大的关联

1.首先我们再说一下TCP和UDP的区别和相同点

1.TCP是有连接的,UDP无连接(这一点可以在代码中体现)……

家里用POE还是用非POE,哪个好?

在家庭网络设备的选择中,POE(Power over Ethernet)和非POE供电方式都有各自的优势。POE技术通过网络线缆传输电力,而非POE设备则需要额外的电源线路。在决……

【VPN】VPN配置HA后,发现HA无法切换

VPN配置HA时,需要保证设备的所有信息是一致的,包括硬件形态、拓扑信息、软件版本等,需要确认以下信息是否一致:

1)设备硬件形态;

2)设备拓扑信息;

3)……

【SU/SA客户端】客户端掉线,服务器中下线原因为直通强制下线

此下线原因是由于smp与IDS进行了联动,IDS检测到了异常事件并强制相应的ip的用户下线。

【NBR适用9.X平台】如果有IP冲突,用MAC地址过滤的方法能解决吗

不行,因为mac地址过滤只能说禁止某个mac地址上外网,但是内网地址冲突的问题是不能解决的,建议找出冲突源解决问题

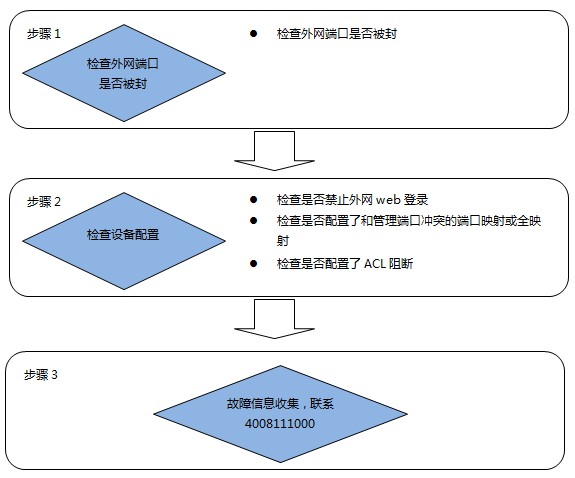

【新版NBR/EG】设备无法web管理比如内网能够打开web管理界面而外网打不开

1.故障现象:

内网能够打开web管理界面而外网打不开

2.故障可能原因:

外网80端口被封

外网地址不可达

端口映射或全映射占用端口号

开启了禁止外网web

ACL阻断……

HTTP中的“隧道”和“穿隧”是一个概念吗?

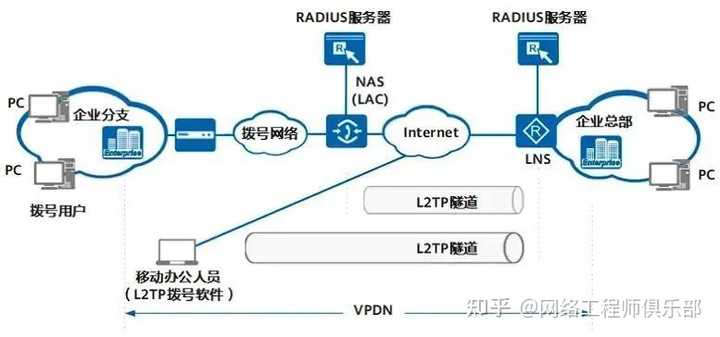

01 L2TP的作用

如图1-1所示,展现使用L2TP技术组建VPDN网络的典型场景。

图1-1 L2TP典型组网图

随着企业的发展和业务的增加,在不同地域成立的分支机构和……