锐捷交换机接口设置8

应用场景:

端口保护适用于同一台交换机下需要进行用户二层隔离的场景,比如不允许同一个vlan内的用户互访,必须完全隔离,防止病毒扩散攻击等。端口保护推荐交换机每个端口接一个用户,这样才能基于端口进行精确访问控制,对于下联一个HUB再接多个用户的情况,交换机无法阻止HUB下的这些PC互访。

端口保护的优点是配置简单,缺点是对于48端口的产品(通常是双MAC芯片构成),前24口和后24口之间的端口保护不生效,堆叠设备主机和从机之前也无法生效,如有需求,可使用PVLAN方案来实现。

功能简介:

端口保护:端口保护是用来保护端口之间的通信,当端口设为保护口之后,保护口之间互相无法通讯,但保护口与非保护口之间可以正常通讯。保护口有两种模式,一种是阻断保护口之间的二层交换,但允许保护口之间进行路由,第二种是同时阻断保护口之间的二层交换和阻断路由;在两种模式都支持的情况下,第一种模式将作为缺省配置模式。

在VSU模式或VSD模式下,端口保护均有效。

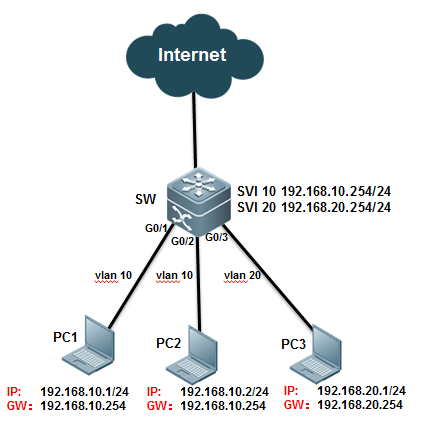

一、组网需求

拓扑如下,PC1、PC2属于vlan 10,PC3属于vlan 20,需要实现PC1、PC2、PC3之间不能访问,但是它们都能上外网。

二、组网拓扑

三、配置要点

1、由于PC1与PC2都属于vlan 10,可以通过配置端口保护来实现同网段之间的访问隔离,注意上联口不要开启。

2、PC3与PC1、PC2属于不同vlan,可以在PC3所连接的端口开启端口保护,并且全局开启路由阻断功能实现不同网段之间路由阻断

四、配置步骤

交换机配置:

Ruijie#configure terminal

Ruijie(config)#vlan 10

Ruijie(config-vlan)#vlan 20

Ruijie(config-vlan)#exit

Ruijie(config)#interface vlan 10

Ruijie(config-if-VLAN 10)#ip address 192.168.10.254 255.255.255.0

Ruijie(config-if-VLAN 10)#interface vlan 20

Ruijie(config-if-VLAN 20)#ip address 192.168.20.254 255.255.255.0

Ruijie(config-if-VLAN 20)#exit

Ruijie(config)#interface GigabitEthernet 0/1

Ruijie(config-if-GigabitEthernet 0/1)#switchport access vlan 10

Ruijie(config-if-GigabitEthernet 0/1)#switchport protected ------>接口开启端口保护

Ruijie(config-if-GigabitEthernet 0/1)#interface GigabitEthernet 0/2

Ruijie(config-if-GigabitEthernet 0/2)#switchport access vlan 10

Ruijie(config-if-GigabitEthernet 0/2)#switchport protected ------>接口开启端口保护

Ruijie(config-if-GigabitEthernet 0/2)#interface GigabitEthernet 0/3

Ruijie(config-if-GigabitEthernet 0/3)#switchport access vlan 20

Ruijie(config-if-GigabitEthernet 0/3)#switchport protected ------>接口开启端口保护

Ruijie(config-if-GigabitEthernet 0/3)#exit

Ruijie(config)#protected-ports route-deny ------>全局开启路由隔离功能,这样配置了端口保护的端口之间就不能进行三层访问,仅部分产品支持。

Ruijie(config)#end

Ruijie#wr

重要说明:

1)配置了端口保护后,保护口之间互相无法通讯,但保护口与非保护口之间可以正常通讯

2)端口保护只能在同一台交换机生效,例如PC1属于SWA,PC2属于SWB,SWA和SWB都配置了端口保护功能,并且他们属于同网段,那么PC1和PC2之间依然可以访问,如果要实现跨交换机隔离功能生效需要使用PVLAN功能实现

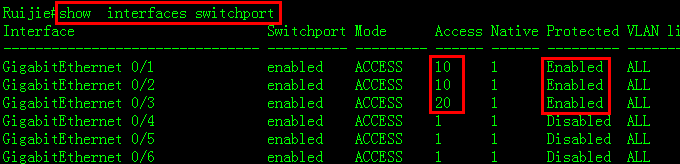

五、功能验证

1、查看端口配置信息,可以看到端口保护在g0/1-3口是enabled的

2、同时可以验证PC1、PC2、PC3之间是无法ping通的,ARP也无法学习得到