【转载】防火墙设计和部署解析

目录

拓扑一:

安全性评估:

改善方案:

杀毒网关/ips/WAF工作机制分析:

拓扑修改+安全性提升:

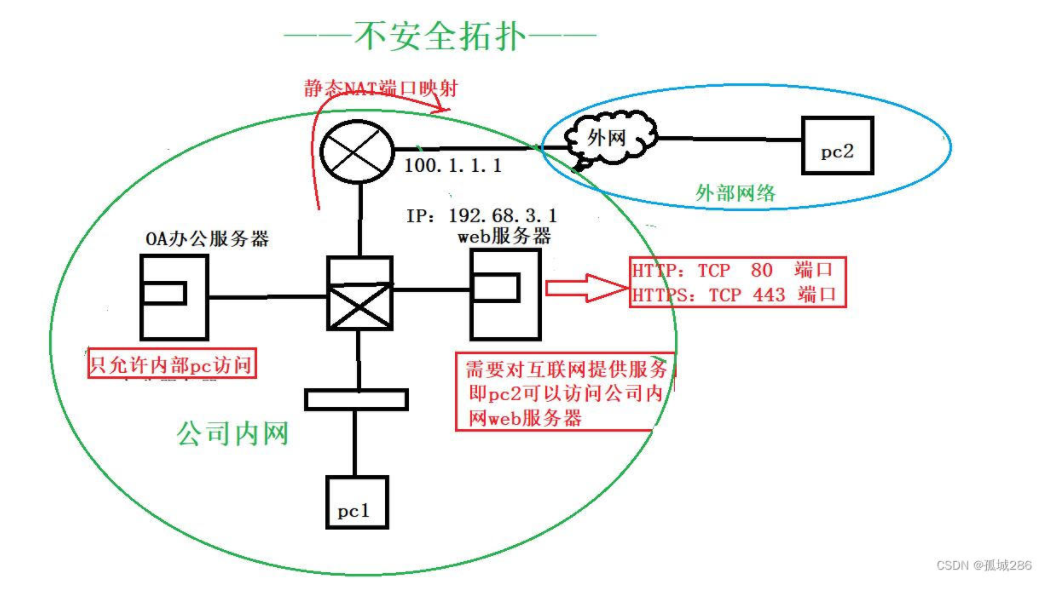

拓扑一:

需求:外网的pc2能够访问内网的web服务器

安全性评估:

需求可以实现,但是如果pc2作为恶意攻击者入侵了公司内网的web服务器,以公司内网的web服务器作为跳板,向内网的OA办公系统、财务系统等发起攻击就很难防御 。很不安全!!缺乏合理的安全架构设计

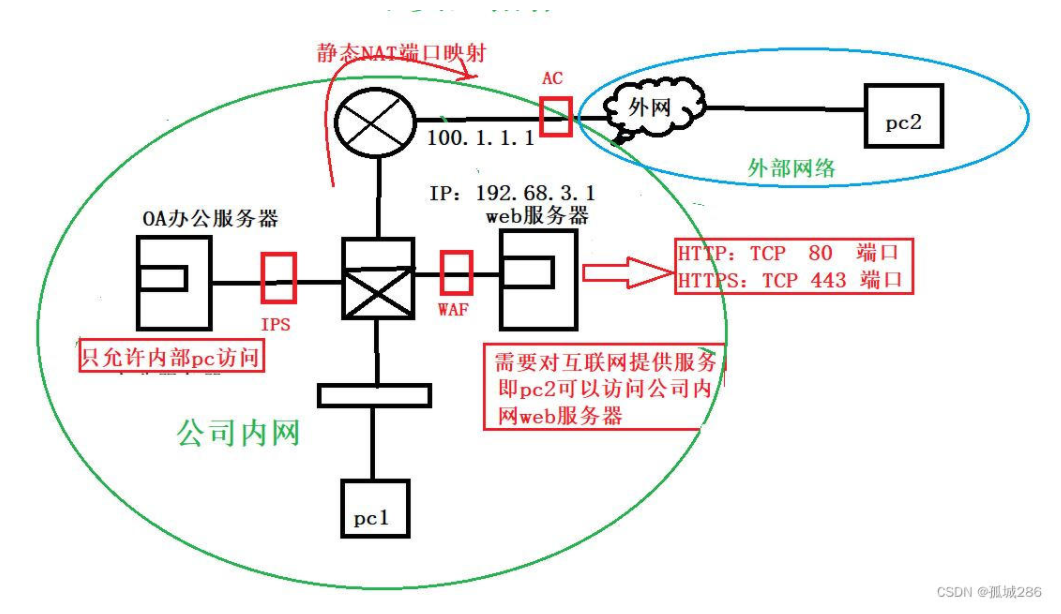

改善方案:

在OA与核心交换机之间安装IPS(入侵防御检测)

web服务器与核心交换机之间安装WAF(web安全应用防火墙)

或者设置AC杀毒网关等等

缺点:不能百分百的防御攻击

杀毒网关/ips/WAF工作机制分析:

当一个最新的病毒出来之后,相关的研发人员会把这个病毒源代码利用汇编语言做逆向工程,提取出这个病毒代码的特征,写成一个病毒的数据库,然后再把这个病毒的数据库升级到杀毒网关里面,杀毒网关才会具备对这个最新病毒的查杀能力。所以无论部署什么都不能完全防御黑客攻击。

拓扑修改+安全性提升:

添加防火墙并且接口划分zone(区域),做安全策略

域与域之间如果不做策略默认是deny的,即任何数据如果不做策略是通不过的,如果是在同一区域的就相当于二层交换机一样直接转发;

注:两个防火墙之间的区域也叫DMZ区域,银行网络架构中比较常见

————————————————

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

原文链接:https://blog.csdn.net/qq_62311779/article/details/124546923

阅读剩余

版权声明:

作者:SE_Ning

链接:https://www.cnesa.cn/2707.html

文章版权归作者所有,未经允许请勿转载。

THE END