锐捷S57H 直连丢包以及转发丢包

一、故障现象描述

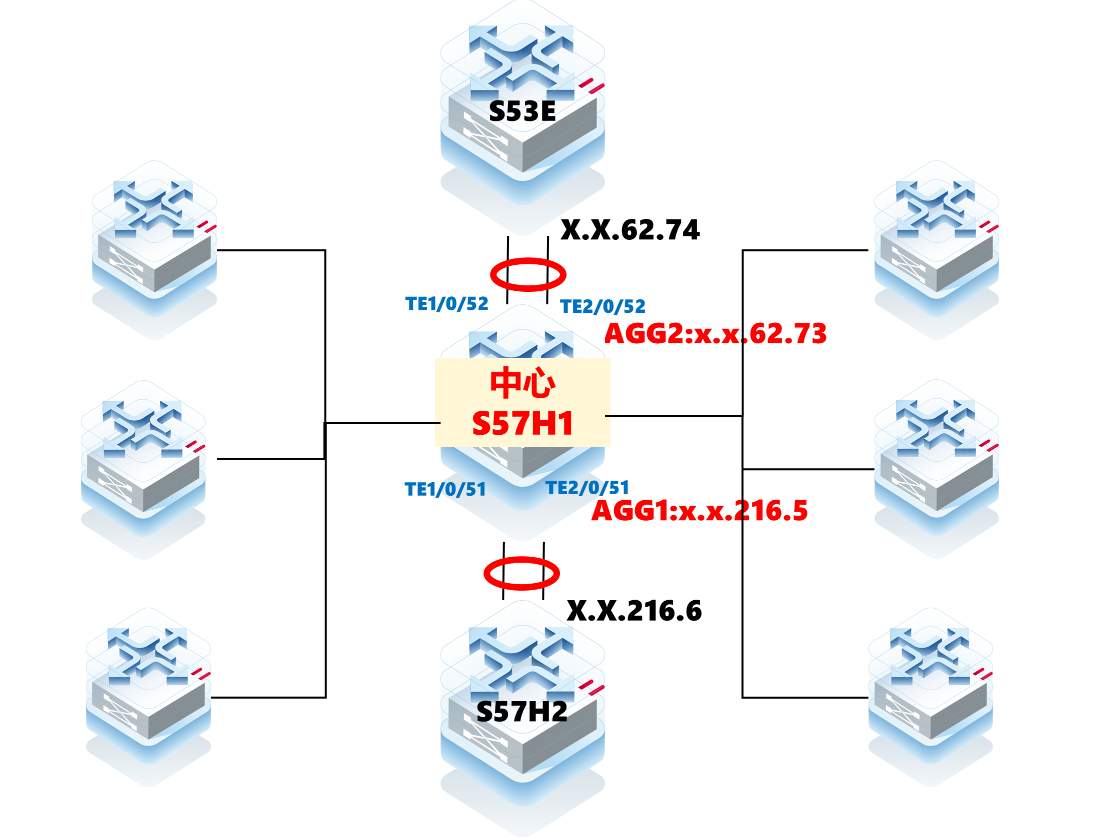

故障拓扑如下,客户现网S57H2下面的业务上网卡顿,排查过程发现中心交换机上联S53E下联口ping下面的S57H2的上联口存在丢包。

二、故障排查分析

-

环路疑点分析完成,设备上下联三层和ACCESS互联,无TRUNK端口互联,ACCESS有开启防环策略,未发现异常环路日志。

-

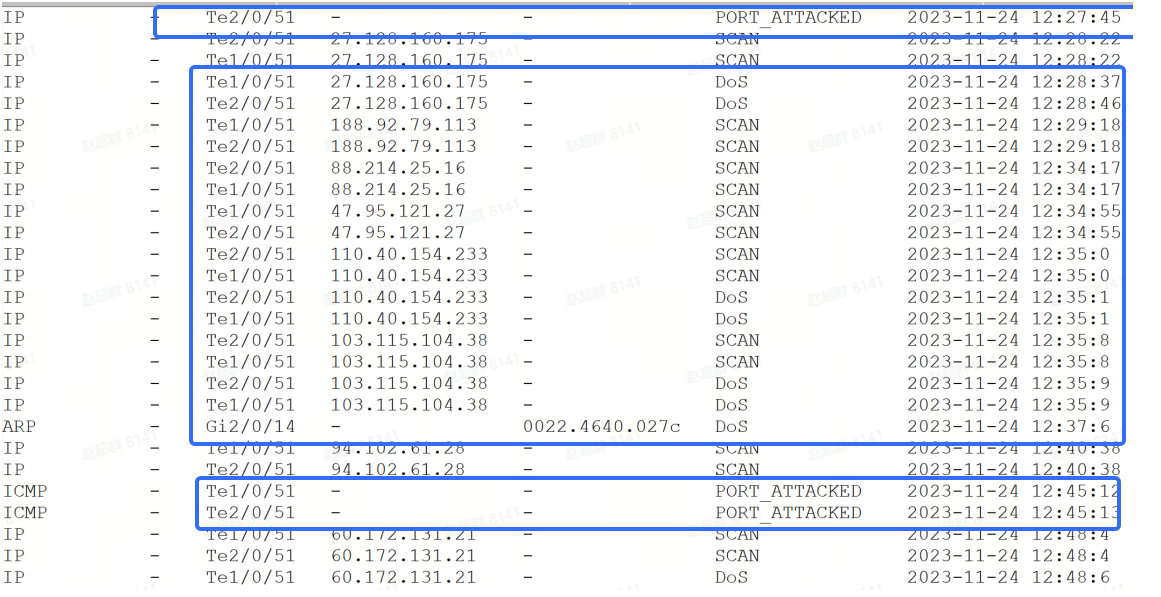

查看NFPP发现存在大量的TE1/0/51和TE2/0/51存在攻击告警,如下图有attack日志、scan和dos日志,时间与张点吻合,不排除攻击的可能:

-

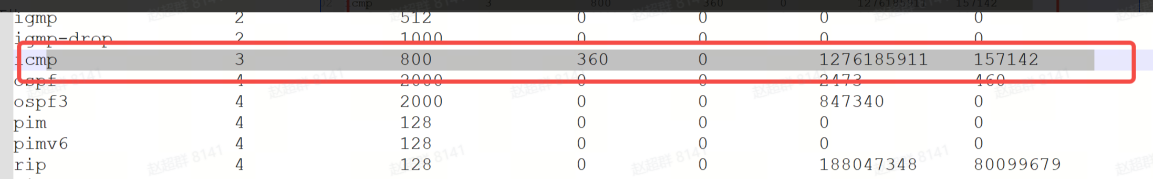

查看CPP发现ICMP存在大量的drop,且计数不断的增长,与故障吻合,暂不考虑攻击的情况,继续对设备进行排查。

-

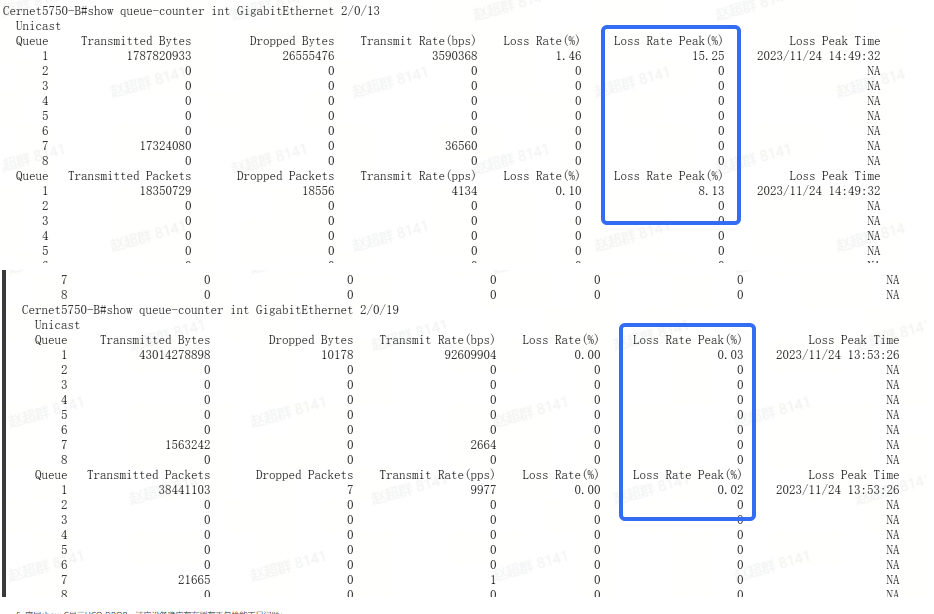

检查端口的丢包情况,发现部分端口存在LOSS,与故障时间吻合:

-

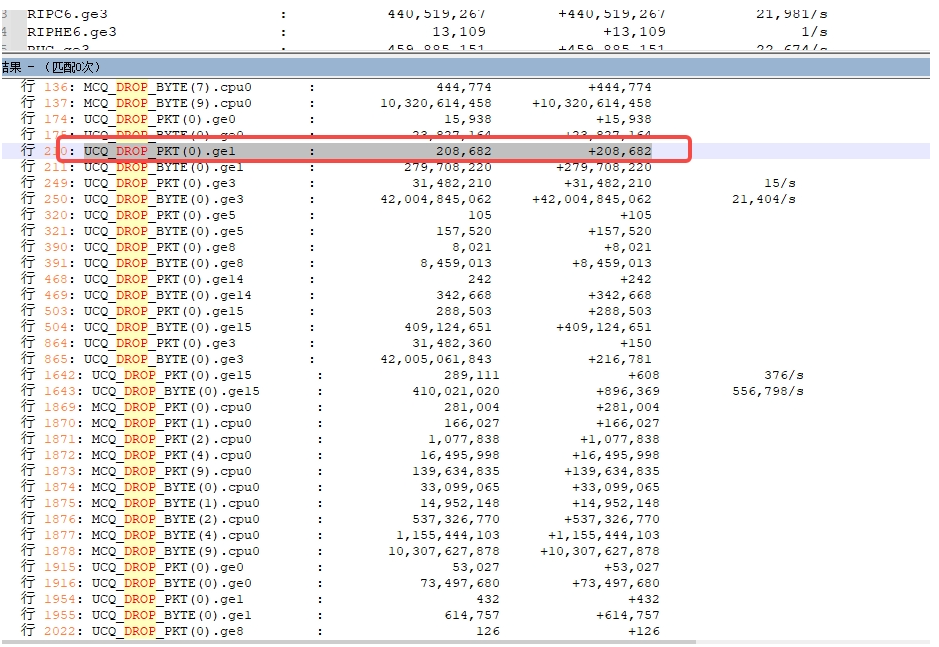

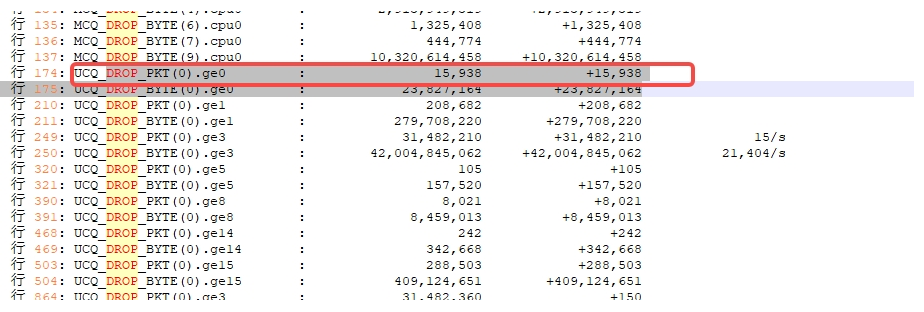

底层show C显示UCQ DROP,证实设备确实存在缓存丢包性能不足问题:

三、故障根因说明

网络存在攻击,业务流量大设备性能不足。

四、故障解决方案

-

网络攻击问题:需要出口安全设备进行对应的IP封堵。

-

业务流量超过设备性能问题:该设备负责核心节点业务转发,建议更换高性能的框式设备解决。

阅读剩余

版权声明:

作者:SE_You

链接:https://www.cnesa.cn/2600.html

文章版权归作者所有,未经允许请勿转载。

THE END