目录

一、DAI动态ARP监控技术(具备DHCP SNOOPING环境下):

二、非DHCP SNOOPING环境下:

三、扩展:自动打开err-disable接口方法:

arp欺骗详细过程前往一下连接:

MAC地址的欺骗和泛洪攻击、arp欺骗和泛洪攻击、如何防御、思科交换机端口安全技术配置命令、不能启用端口安全特殊案列讲解(附图,建议PC查看)

DHCP snooping技术及DHCP欺骗攻击,前往:

DHCP欺骗泛洪攻击、如何防御DHCP欺骗攻击——DHCP snooping技术、DHCP snooping配置命令

一、DAI动态ARP监控技术(具备DHCP SNOOPING环境下):

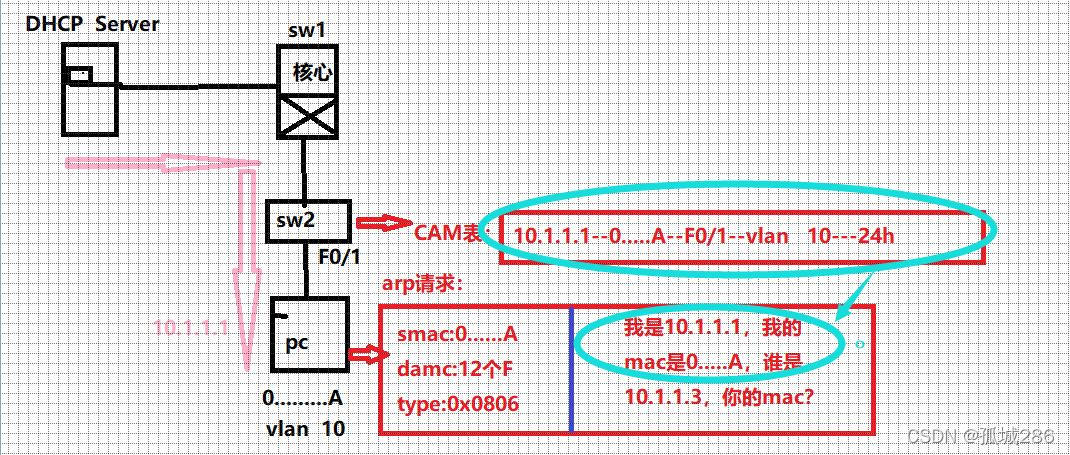

• DAI是一种与DHCP监听和IP源防护相结合的安全特性,DAI需要使用DHCP监听绑定表和配置的静态IP源防护绑定表(CAM表)(使用 ip source binding 命令),所以在配置DAI前交换机必须启用DHCP监听,另外目前只有三层交换机才支持DAI

配置命令:

ip dhcp snooping

ip dhcp snooping vlan 10

ip arp inspection vlan 10

(ip arp inspection log-buffer entries 1024)//可选配置:在交换机内存里可以存储1024条日志

(ip arp inspection log-buffer logs 100 interval 10 )//可选配置:每隔10秒最多可

产生100个arp威胁日志(产生太快也可能导致类似DOS的攻击,影响交换机性能)int f0/1

ip arp inspection trust //一般是连接交换机的trunk接口,网络设备接口

no ip arp inspection trust //定义非信任接口,该接口会去

检查CAM表是否与arp请求中是否符合-->防御欺骗攻击

ip arp inspection limit rate 15 //默认每秒接受15个ARP包,

超过置为err-desabled---->防御泛洪攻击

exit

int f0/1

ip arp inspection trust //一般是连接交换机的trunk接口,网络设备接口

no ip arp inspection trust //定义非信任接口,该接口会去检查CAM表是否与arp请求中是否符合-->防御欺骗攻击

ip arp inspection limit rate 15 //默认每秒接受15个ARP包,超过置为err-desabled---->防御泛洪攻击

exit

—————————————————————————————————————————————————————————

二、非DHCP SNOOPING环境下:

对于没有使用 DHCP 设备可以采用下面办法:

arp access-list ccc //给arp访问控制列表命名

permit ip host 10.66.227.5 mac host 0009.6b88.d387

exitip arp inspection filter ccc vlan 10//在vlan 10里面做应用

————————————————————————————————————————————————————————

三、扩展:自动打开err-disable接口方法:

4507(config)#int fastEthernet 0/1

4507 (config-if)#switchport port-security maximum 1//开启端口安全

4507 (config-if)#switchport port-security violation shutdown

4507 (config-if)#switchport port-security

4507 (config)#errdisable recovery cause psecure-violation interval 30//间隔30秒激活

4507 (config)#exit

————————————————

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

原文链接:https://blog.csdn.net/qq_62311779/article/details/126427051